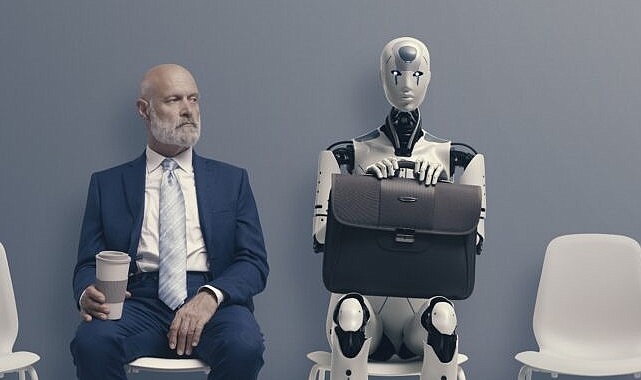

Büyük dil modelleri (LLM’ler), dünyanın dört bir yanındaki yönetim kurulu odalarının yapay zekâ konuşmalarıyla çalkalanmasının nedeni olabilir ancak teknoloji yıllardır başka şekillerde iyi bir biçimde kullanılıyor.

ESET, yapay zekâyı ilk olarak çeyrek asır önce makro virüslerin tespitini iyileştirmek amacıyla kullanmaya başladı. Günümüzde güvenlik ekipleri, üç ana etken sayesinde etkili yapay zekâ tabanlı araçlara her zamankinden daha fazla ihtiyaç duyuyor:

1) Beceri eksikliği sert bir şekilde vurmaya devam ediyor

Son sayıma göre, Avrupa’da 348.000 ve Kuzey Amerika’da 522.000 olmak üzere dünya genelinde yaklaşık dört milyon siber güvenlik uzmanı açığı bulunuyor. Yapay zekâ 7 gün 24 saat çalışabilir ve güvenlik uzmanlarının gözden kaçırabileceği kalıpları tespit edebilir.

2) Tehdit aktörleri çevik, kararlı ve iyi kaynaklara sahip

Siber güvenlik ekipleri eleman bulmakta zorlanırken rakipleri de güçlenmeye devam ediyor. Bir tahmine göre, siber suç ekonomisi 2025 yılına kadar dünyaya yıllık 10,5 trilyon dolara mal olabilir. Tehdit aktörleri, saldırı başlatmak için ihtiyaç duydukları her şeyi hazır “hizmet olarak” teklifler ve araç setleri halinde bulabilirler.

3) Riskler hiç bu kadar yüksek olmamıştı

Dijital yatırımlar yıllar içinde arttıkça sürdürülebilir büyümeyi ve rekabet avantajını desteklemek için BT sistemlerine olan güven de artmıştır. Ağ savunucuları, siber tehditleri önleyemez ya da hızla tespit edip kontrol altına alamazlarsa kurumlarının büyük mali ve itibar kaybına uğrayabileceğini biliyor. Günümüzde bir veri ihlalinin maliyeti ortalama 4,45 milyon dolar. Ancak hizmet kesintisi ve veri hırsızlığı içeren ciddi bir fidye yazılımı ihlali bunun çok daha fazlasına mal olabilir. Bir tahmine göre sadece finans kurumları 2018’den bu yana hizmet kesintisi nedeniyle 32 milyar dolar kaybetti.

Yapay zekâ güvenlik ekipleri tarafından gelecekte nasıl kullanılabilir?

- Tehdit istihbaratı: LLM destekli GenAI asistanları, analistler için temel noktaları ve eyleme geçirilebilir çıkarımları sade bir İngilizce ile özetlemek için yoğun teknik raporları analiz ederek karmaşık olanı basitleştirebilir.

- Yapay zekâ asistanları: BT sistemlerine yapay zekâ “yardımcı pilotları” yerleştirmek, kuruluşları saldırıya maruz bırakacak tehlikeli yanlış yapılandırmaları ortadan kaldırmaya yardımcı olabilir. Bu, bulut platformları gibi genel BT sistemleri için olduğu kadar güvenlik duvarları gibi karmaşık ayarların güncellenmesini gerektirebilecek güvenlik araçları için de işe yarayabilir.

- SOC üretkenliğini güçlendirmek: Günümüzün Güvenlik Operasyon Merkezi (SOC) analistleri, gelen tehditleri hızla tespit etmek, yanıtlamak ve kontrol altına almak için büyük bir baskı altında. Saldırı yüzeyinin büyüklüğü ve uyarı üreten araçların sayısı çoğu zaman bunaltıcı olabiliyor. Bu, analistler zamanlarını yanlış pozitiflerle harcarken meşru tehditlerin radara yakalanmadığı anlamına gelir. Yapay zekâ, bu tür uyarıları bağlamsallaştırarak ve önceliklendirerek ve hatta muhtemelen küçük uyarıları çözerek yükü hafifletebilir.

- Yeni tespitler: Tehdit aktörleri taktiklerini, tekniklerini ve prosedürlerini (TTP’ler) sürekli olarak geliştirmektedir. Ancak yapay zekâ araçları, risk göstergelerini (IoC’ler) kamuya açık bilgiler ve tehdit yayınlarıyla birleştirme yaparak en yeni tehditleri tarayabilir.

Yapay zekâ siber saldırılarda nasıl kullanılıyor?

- Sosyal mühendislik: GenAI’ın en belirgin kullanım alanlarından biri, tehdit aktörlerinin büyük ölçekte son derece ikna edici ve neredeyse gramatik olarak mükemmel kimlik avı kampanyaları oluşturmasına yardımcı olmak.

- BEC ve diğer dolandırıcılıklar: GenAI teknolojisi bir kez daha, belirli bir kişi ya da kurumsal kişiliğin yazı stilini taklit etmek, kurbanı kandırarak para havalesi yaptırmak ya da hassas verileri teslim etmesini sağlamak için kullanılabilir. Deepfake ses ve video da aynı amaçla kullanılabilir.

- Dezenformasyon: GenAI, etki operasyonları için içerik yaratma işinin ağır yükünü de ortadan kaldırabilir. Yakın tarihli bir rapor, Rusya’nın bu tür taktikleri halihazırda kullandığı konusunda uyarıda bulundu ki bu taktikler başarılı bulunursa geniş çapta tekrarlanabilir.

Yapay zekânın sınırları

İyi ya da kötü, yapay zekanın şu anda sınırlamaları var. Yüksek yanlış pozitif oranları verebilir ve yüksek kaliteli eğitim setleri olmadan etkisi sınırlı olabilir. Çıktıların doğruluğunu kontrol etmek ve modellerin kendilerini eğitmek için genellikle insan gözetimi de gerekli. Tüm bunlar, AI’ın ne saldırganlar ne de savunmacılar için sihirli bir değnek olmadığı gerçeğine işaret ediyor.

Kaynak: (BYZHA) Beyaz Haber Ajansı